本書を手に取っていただき、ありがとうございます。 近年、ランサムウェアの被害は後を絶ちません。アサヒやアスクルといった大手企業も被害に遭い、その影響は社会全体に広がりました。 筆者自身も、前職で情報システムを担当していた頃、ランサムウェアに感染するという経験をしました。業務は止まり、関係各所への説明に追われ、精神的にも大きな負担を感じました。 ランサムウェアは、もはや単純なマルウェアではありません。盗まれた認証情報を使って正規ユーザーになりすまし、静かに侵入します。完全に防ぎきることは容易ではありません。 しかし、リスクを下げることはできます。 その第一歩が「標的型メール訓練」です。 本書では、セキュリティを以下のようにまとめています。 --------------------------------------------------- 侵入は「人」から始まる。 → だからこそ、防御もまた「人」から始まります。 侵入は止められない。 → だからこそ、戻せる組織を目指す。 それが、ランサム時代の現実的なセキュリティの姿です。 --------------------------------------------------- 本書が、セキュリティを“遠い話”ではなく、“自分ごと”として考えるきっかけになれば幸いです。

概要

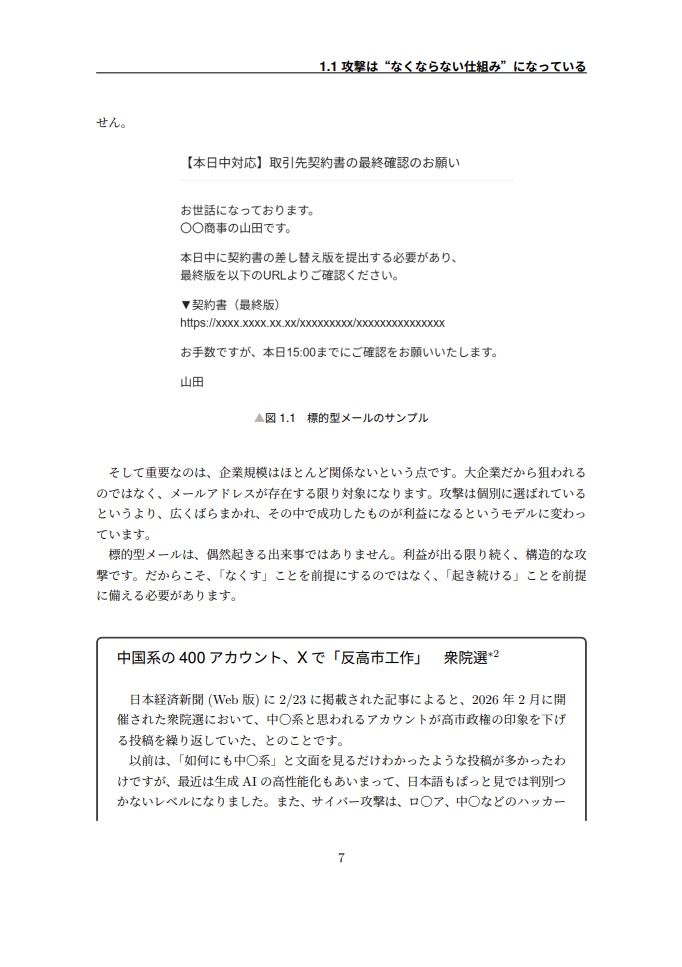

本書は、サイバー攻撃の主流である標的型メールに対し、組織がいかに備えるべきかを説いた実務的なガイドです。 攻撃手法が巧妙化し、技術的な防御だけでは侵入を完全に防げない現状を踏まえ、最終的な突破口となる「人」の意識改善に焦点を当てています。 著者は、訓練の真の目的を「クリック率の低下」ではなく、ミスを隠さず即座に共有する「報告文化」の醸成であると定義しています。具体的な訓練の設計方法や、よくある失敗パターン、さらには外部専門サービスの活用についても詳しく解説されています。 最終的には、侵入を前提とした多層防御の重要性を強調し、組織全体の復旧力を高めるための考え方を提示しています。 著者の実体験に基づいた、セキュリティを「自分ごと」として捉えるための示唆に富む一冊です。

標的型メール訓練は"絶対"やったほうがいい!!

偉そうに「標的型メール」についてあれこれ書いていますが、先日、社内の標的型メール訓練がありまして、筆者も見事にひっかかってしまいました。その反省も踏まえての本書となります。 • 社内システムと酷似した名称のシステムについてだった • ちょうどアカウントの有効期限が切れそうなタイミングだった • 業務が忙しくしっかりと読む時間が無く、「早くやらなきゃ」焦っていた 引っかかってしまう要素がいくつか重なった結果ではありますが、攻撃者はこのようなタイミングを狙ってきます。 詳細はブログに記載しましたので、是非ご一読ください。 https://note.com/kerdy/n/n98f17c920212