APT攻撃を撃退する「AptStriker」

- Digital100 JPY

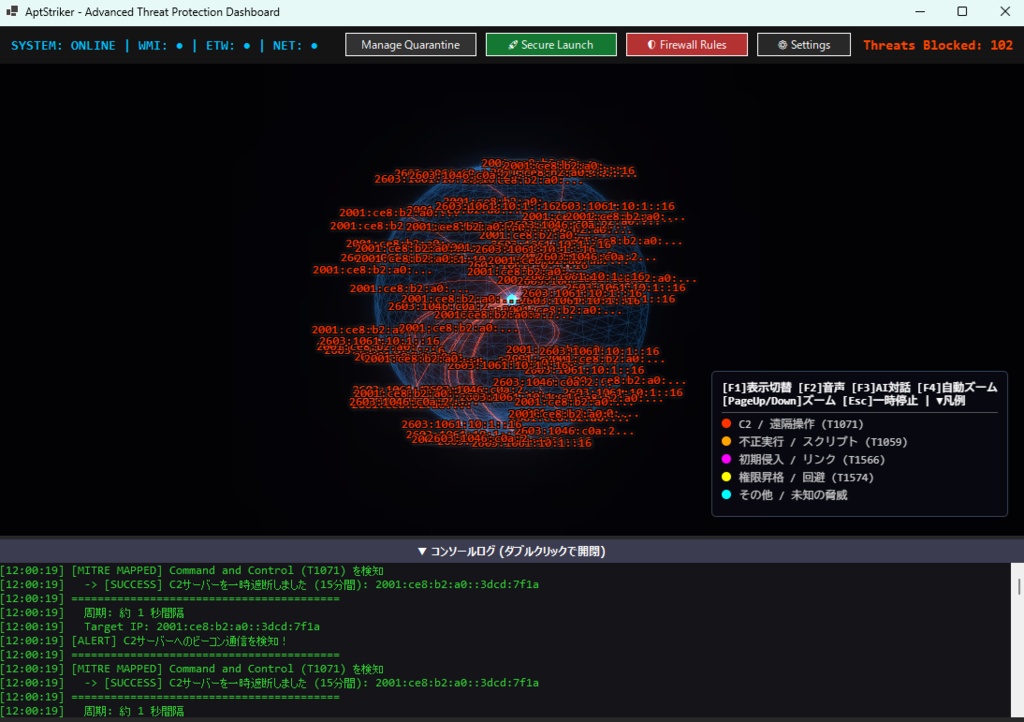

《 AptStrikerの概要 》 ・「Apt Striker」は、 インターネットから完全に遮断された環境でも稼働する ローカルAI主導のエンドポイント防衛(EDR)プラットフォームです。 ・従来のアンチウイルスが抱える未知の脅威への弱さと、 クラウド型セキュリティツールが抱える機密情報の外部流出リスクを 解決するために設計されました。 ・システムの主な仕組みは以下の通りです。 (1) 完全プライベートAIによる意図の解釈 ・PC内で稼働するOllamaなどのローカルLLMと連動し、 難読化された未知のスクリプトなどが実行された瞬間、 その文脈から攻撃者の意図を読み取って実行前に強制終了させます。 (2) ネットワークとDPIによる解析 ・Npcapを利用したDPIエンジンが通信パケットを直接解析します。 ・単純なIPアドレスベースの遮断による正常なサービス (XやAWSなど)の巻き添えを防ぐため、 HTTPS通信開始時のSNI(ドメイン名)を解析して 安全なCDN通信を動的に許可しつつ、 異常な頻度の接続やC2ビーコン通信を正確に検知します。 (3) カーネル級の先制防御と封じ込め ・不審なファイルがダウンロードされた瞬間に OSレベルでロックをかけ、 YARAエンジンによるスキャンを実行します。 ・危険と判定された場合はプロセスを強制終了し、 ファイアウォールで15分間の一時遮断を行います。 ・クラウド特有のIP変動に配慮し、 永久遮断ではなく一時的に遮断することで 通信環境の崩壊を防ぎます。 (4) MITRE ATT&CKマッピングと自己防衛 ・攻撃者が今どの段階にいるのかを 世界標準のフレームワークに準拠して リアルタイムに視覚化します。 ・また、AptStriker自身が強制終了させられた場合の自己修復機能や、 ランサムウェアをおびき寄せるハニーポット機能も備えています。 《 セットアップ手順 》 (1) システム要件と事前準備 ・対応OSはWindows 10または11です。 ・Windows Sandboxを利用する場合は ProまたはEnterprise版を推奨します。 ・パケット解析のためにNpcapのインストールが必要です。 ・AI解析を利用する場合は、 OllamaなどのローカルLLM環境と 軽量な推論モデルをご用意ください。 (2) OSの機能有効化 ・コントロールパネルの「Windowsの機能の有効化または無効化」から、 「Windows サンドボックス」を有効にしてPCを再起動してください。 (3) インストールと起動 ・AptStriker.exeは、 必ず「管理者として実行」してください。 (WMIやパケットキャプチャなど、OSの深層機能にアクセスするため。) ・初回起動時に各センサーの初期化ログが流れ、 画面左上のステータスランプが すべて点灯すれば正常に稼働しています。 (4) 初期設定 ・ダッシュボード右上のSettingsを開き、 LLMエンジンの選択とモデル名を入力して起動ボタンを押します。 ・必要に応じてP2Pでの脅威情報の匿名共有や、 AbuseIPDBの無料APIキーを入力して 脅威インテリジェンス機能を有効にしてください。 ・設定後に保存ボタンを押すと監視設定が適用されます。 《 操作説明書 》 (1) ダッシュボードと3Dマップの見方 ・メインコンソールには リアルタイムでプロセスの起動や遮断ログが流れます。 ・同時に描画される3Dマップでは 攻撃元のIPや国籍が視覚化されます。 ・マップ上ではF1キーで情報表示の切り替え、 F2キーで警告音の切り替え、F4キーで自動ズームが可能です。 ・コンソールログのタブをダブルクリックすると ログ画面を開閉できます。 (2) AIアドバイザーとの対話 ・F3キーを押すとAIチャット画面が開きます。 ・現在のブロック状況や検知した攻撃手法について、 ローカルLLMに直接質問して 状況の解説やアドバイスを受けることができます。 (3) ファイアウォール管理 ・Firewall Rulesボタンから、 現在ブロックされている通信の確認や手動解除が行えます。 ・一時ブロック機能により15分で自動的に解除されますが、 即座に通信を復旧させたい場合や、 安全なドメインをホワイトリストに登録して 二度と誤検知されないように微調整する場合に使用します。 (4) 隔離ファイルの管理 ・Manage Quarantineボタンから、 システムが隔離した無害化済みの脅威ファイル一覧を確認できます。 ・ファイルの完全削除や、誤検知時の復元が可能です。 ・Send to Sandboxボタンを押すと、 隔離されたファイルを安全なWindowsサンドボックス環境へ転送して、 実際の挙動をテストすることができます。 (5) セキュアローンチ機能 ・Secure Launchボタンから 任意のアプリケーションを選択して起動すると、 意図的に管理者権限を剥奪した「標準ユーザー」の状態で アプリを開くことができます。 ・フリーウェアのサーバーアプリなどを稼働させる際、 万が一アプリが乗っ取られても OS全体が破壊されるリスクを最小限に抑えることができます。